CPU: Random Number Generator

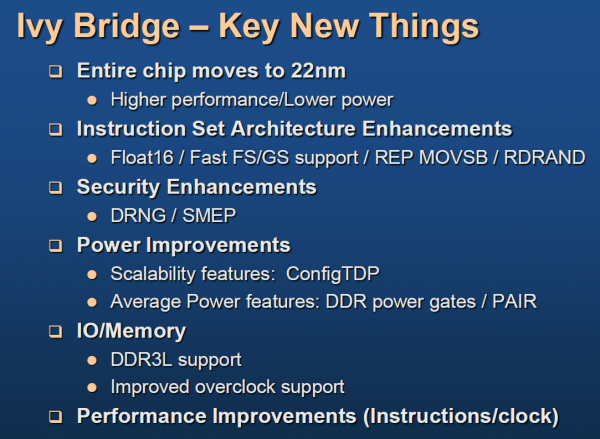

De belangrijkste toevoeging aan de CPU-architectuur van Ivy Bridge is een digitale generator voor willekeurige getallen. Dat klinkt in eerste instantie als een vrij nutteloze toevoeging, maar is het allerminst: in vrijwel alle algoritmes voor beveiliging spelen random getallen een belangrijke rol. Het produceren van willekeurige getallen is voor computerchips, die in feit heel rechtlijnig te werk gaan, geen voor de hand liggende taak. Op dit moment worden bij desktop PC's meestal trucjes uitgehaald met de snelheid van toetsaanslagen of variatie in muisbewegingen om deze getallen te genereren. Dat geeft in de regel een adequaat resultaat, maar écht willekeurig zijn de getallen niet; bovendien kan er slechts een beperkt aantal willekeurige getallen per seconde geproduceerd worden. Vandaar ook dat op plaatsen waar beveiliging van het allergrootste belang is, speciale uitbreidingen in PC's worden geplaatst om willekeurige getallen te produceren.

Bij Ivy Bridge hoeft dat dus niet meer. De random number generator is gecertificeerd volgens diverse standaarden, wat betekent dat de willekeurige getallen die geproduceerd worden ook daadwerkelijk willekeurig genoeg zijn. Omdat de generator digitaal is, kan hij bij toekomstige processorgeneraties eenvoudig meeschalen naar kleinere transistors.

Een andere toevoeging die gericht is op beveiliging, is de Supervisory Mode Execute Protection ofwel SMEP. Wat het doet is eigenlijk net zo eenvoudig als doeltreffend. Software werkt normaal gesproken binnen een processor in diverse security levels. De kernel van het besturingssysteem draait op het laagste niveau (level 0) en heeft in feite overal toegang toe. Kritieke drivers en services draaien op niveau 1 en 2. Applicaties draaien op niveau 3 en mogen alleen geheugen adresseren dat voor de specifieke applicatie is gereserveerd.

Op dit moment kunnen hackers zich op slinkse wijze met een zogenaamde rootkit toegang verschaffen tot level 0, waar kernelcode van het besturingssysteem draait. Wanneer ze daar een pointer plaatsen naar geheugen elders, wordt kwaadaardige code uitgevoerd op een niveau waarin alles mogelijk is. De SMEP-functionaliteit zorgt ervoor dat dat niet langer mogelijk is: wanneer level 0, 1 of 2 code via een pointer verwijst naar geheugen dat oorspronkelijk voor level 3 software is gereserveerd, stopt de uitvoering daarvan. In feite heeft Intel op deze manier een hardwarematige bescherming tegen rootkits gebouwd.

Naast de random number generator en de SMEP-technologie is er nog een klein aantal andere aanpassingen. Zo zijn er nieuwe instructies om snel 16-bit gecomprimeerde floating point getallen te converteren naar 32-bit ongecomprimeerde exemplaren en zijn er nieuwe instructies om de zogenaamde FS en GS registers sneller te benaderen. Het zijn beide geen zaken die voor gigantische prestatiewinsten zorgen, maar volgens Intel wel uitbreidingen die op veler verzoek van developers zijn doorgevoerd.

3 besproken producten

| Vergelijk | Product | Prijs | |

|---|---|---|---|

|

Intel Core i5 3550

|

Niet verkrijgbaar | |

|

Intel Core i5 3570K

|

Niet verkrijgbaar | |

|

Intel Core i7 3770K

|

Niet verkrijgbaar |